Nachgehakt Was ist eigentlich mit ... dem Honeynet-Projekt des TÜV Süd?

Das Unternehmen hatte mit dem Honeynet reale Hardware und Software mit einer simulierten Umgebung eines kleineren Wasserwerks kombiniert. In der achtmonatigen Laufzeit des Projekts wurden mehr als 60.000 Zugriffe auf eine virtuelle Infrastruktur verzeichnet. Die Zugriffe erfolgten von Servern aus der ganzen Welt und teilweise unter verschleierten IP-Adressen. Mit dem Projekt hat TÜV Süd den Nachweis erbracht, dass Infrastrukturen und Produktionsstätten gezielt ausgeforscht werden.

Anbieter zum Thema

Industrie 4.0 stellt Unternehmen vor die Herausforderung, ihre Sicherheitsvorkehrungen grundsätzlich zu überdenken. Die zunehmende Digitalisierung und Vernetzung macht Infrastrukturen und Produktionsstätten anfälliger und schafft neue „Einfallstore“ für einen möglichen Missbrauch – von der Spionage bis zur Sabotage. Mit einem High-Interaction-Honeynet hat TÜV Süd nach eigenen Angaben neue Erkenntnisse gewonnen, von denen Unternehmen aus unterschiedlichsten Branchen profitieren können.

Genaue Analyse von Zugriffs- und Angriffsaktionen

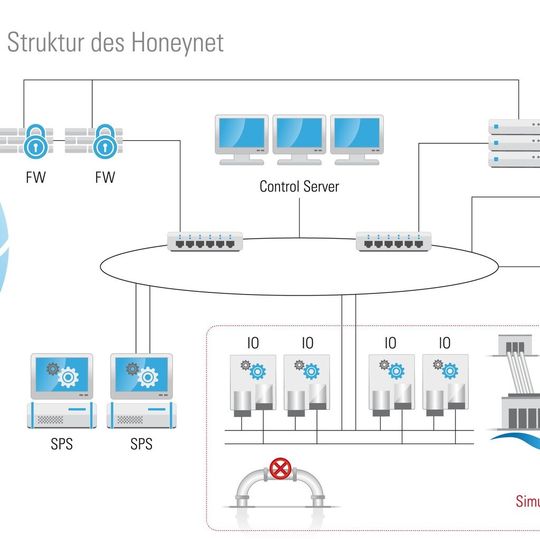

„Ein Honeynet ist ein System, das Angreifer anlocken und die Analyse der Zugriffs- und Angriffsaktionen ermöglichen soll“, sagt Dr. Armin Pfoh, Vice President im Bereich Strategie & Innovation von TÜV Süd. Für das aktuelle Projekt hatte TÜV Süd ein Wasserwerk in einer deutschen Kleinstadt simuliert.

„Zu diesem Zweck haben wir ein sogenanntes High-Interaction-Honeynet eingerichtet, das reale Hardware und Software mit einer simulierten Umgebung kombinierte“, erklärt.Pfoh. Die Sicherheitsvorkehrungen entsprachen dem industrieüblichen Niveau. Den praxisnahen Aufbau des Systems und die Sicherheitsvorkehrungen haben die TÜV-Süd-Experten zusammen mit Vertretern der Versorgungswirtschaft entwickelt und umgesetzt.

Das Honeynet war insgesamt acht Monate im Netz. Der erste Zugriff erfolgte fast zeitgleich mit dem „Scharfschalten“. Während der Laufzeit verzeichneten die TÜV Süd-Experten über 60.000 Zugriffe aus mehr als 150 Ländern. „Damit konnten wir nachweisen, dass selbst eine relativ unbedeutende Infrastruktur im Netz wahrgenommen und ausgeforscht wird“, sagt Dr. Thomas Störtkuhl, Senior-Security-Experte und Teamleiter Industrial IT Security bei TÜV Süd. Die Top-3-Zugriffsländer nach IP-Adresse waren China, die USA und Südkorea, wobei die IP-Adressen allerdings keine belastungsfähige Aussage über den tatsächlichen Standort des Zugreifenden ermöglichen. Zudem erfolgten die Zugriffe zum Teil über verdeckte oder verschleierte IP-Adressen.

Interessant war auch, so das Unternehmen weiter, die Erkenntnis, dass die Zugriffe nicht nur über Standardprotokolle der Büro-IT, sondern auch über Industrieprotokolle wie Modbus TCP oder S7Comm erfolgten. „Die Zugriffe über Industrieprotokolle waren zwar deutlich seltener, kamen aber ebenfalls aus der ganzen Welt“, erklärt.Störtkuhl. Damit ist für den Sicherheitsexperten klar, dass Lücken in der Sicherheitsarchitektur von Steuerungsanlagen entdeckt werden und dass die Systeme für einen möglichen Angriff anfällig sind, heißt es weiter. Das kann entweder ein genereller Angriff auf bestimmte Strukturen und Devices oder ein gezielter Angriff auf ein ausgewähltes System sein.

Deutliches Warnsignal für Unternehmen

Die Ergebnisse des Honeynet-Projekts seien ein deutliches Warnsignal – nicht nur für die Betreiber von Infrastrukturen, sondern auch für produzierende Unternehmen. „Auch kleine oder unbekannte Firmen werden entdeckt oder gesehen, weil ständig Ausspähaktionen im Internet laufen“, betont Störtkuhl. Damit können diese Unternehmen zu Opfern einer Angriffswelle werden, auch wenn sie nicht gezielt ausgesucht wurden. „Wenn Unternehmen durch Ausspähaktionen erst einmal auf den Monitor von potenziellen Angreifern geraten sind“, so der Sicherheitsexperte, „wird dadurch auch ein gezielter Angriff zu einem späteren Zeitpunkt erleichtert.“ Das zeigen auch die Angriffsversuche auf das Honeynet von TÜV Süd, die über unterschiedliche Protokolle erfolgten. Dabei handelte es sich zum einen um eine weltweite Denial-of-Service-Attacke und zum anderen um zwei gezielte Angriffsversuche über zwei unterschiedliche Industrieprotokolle.

Monitoring ist Basis für die Entwicklung von Schutzmaßnahmen

Die wichtigsten Botschaften aus dem Honeynet-Projekt sind laut TÜV Süd:

- Infrastrukturen und Produktionsstätten werden kontinuierlich ausgeforscht. Das gilt selbst für ein relativ unbedeutendes Wasserwerk in einer deutschen Kleinstadt.

- Aus Zugriffen können Angriffe werden, die ein hohes Schadenspotenzial haben – von der Ausspähung von Betriebsgeheimnissen bis zur Sabotage einer kompletten Infrastruktur. Ohne die Anpassung ihrer Sicherheitsvorkehrungen gehen Unternehmen und Betreiber von Infrastrukturen ein hohes Risiko ein.

- Ein gezieltes Monitoring ist Voraussetzung dafür, dass Unternehmen ihre Gefährdungslage realistisch einschätzen und wirkungsvolle Schutzmaßnahmen entwickeln können.

- Nach den Erfahrungen aus dem Honeynet-Projekt muss das Monitoring zwingend auch Industrieprotokolle erfassen, weil potenzielle Angreifer diese Protokolle kennen und nutzen.

MM

* Weitere Informationen: TÜV Süd AG, 80686 München, www.tuev-sued.de

(ID:43569223)

:quality(80)/p7i.vogel.de/wcms/f8/74/f874fd207785b4745630ca268117edeb/0130200276v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/59/b859f511b5803980f80bc91dd9883a3e/0130190866v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/0b/d20bb43376ca0971399ee26d380a8549/0129828707v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/f2/06f2a1b37ead15cd8392373f300727c7/0130155288v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4d/c9/4dc9833cd8fb2b71c5d58239cb5601bf/0130179937v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/a2/63a2c9799d72ee0b2ec5fe6ba0068f2f/0130179612v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/f7/89f7f23c77b0dc6fb2412f8eaa5fd50f/0130181361v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/20/b62030a6509710c1b95ee87bbde175d9/0130145402v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d8/77/d877e782706514bc41dfaf8427126da1/0130090188v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ca/9e/ca9e59fd3429ddfde7dfc8b5ee4883fc/0130081968v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/09/5e/095e72b7763426f0f58ed60df2946a38/0129992061v6.jpeg)

:quality(80)/p7i.vogel.de/wcms/ea/23/ea23bc16731fc5a645dc1de4d240dbf7/0130197339v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/e4/06e429b7d7895c61e68beeac3bf7d5cc/0129637036v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/24/6624bb503af6a3ec7a2b4c5f7e11fa30/0130178477v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0c/c4/0cc4aa16b795b946c87ef2bfb9f04cd8/0130167934v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/a2/e3a2a389d9a08cbeaf0ebc4443ec1242/0130172940v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/f8/dcf855c07b0fdd1117eba0192b11a69c/0130163394v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5e/88/5e88946e515dfa1c29e268e42915861d/0127869229v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3d/43/3d4321f798614033f97cb22ef375d5b9/0130148425v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/74/1b/741bfa05798b25b8f5212927bffe86df/0130150770v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/96/7d96b977234edb9fa03d99dc129a03db/0130178489v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/26/3f266f2db66c6924b61f494d29d9e17e/0130139726v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/84/f0/84f071bdc0e7a949e6f4226c567c3524/0130128194v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b3/51/b35115e1498226c610aa3680636dd05d/0130125122v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/54/11/541125b2d206c7532437b6bf0a98b6de/0101144676v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/48/5c/485cf545f728e4b0164b832dae7f63ec/0109052935.jpeg)

:quality(80)/p7i.vogel.de/wcms/96/9e/969e5b78fe8a0ba6088913a107471566/0109295155.jpeg)

:quality(80)/p7i.vogel.de/wcms/ca/20/ca20f03bcb7e0b46d69495ad92782048/0105054936.jpeg)

:quality(80)/p7i.vogel.de/wcms/88/f1/88f15809dac6c96db1b8ed5a58303737/0130201593v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/80/44/8044679cdcf823b5d7adf50d6caef034/0130201139v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/1f/53/1f532a6f144e4e46faced9e31fe77a40/0129584144v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/0b/cc0bbcb973719954c5272ec4d6fa0ce4/0127386265v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/74/c4741bb9b5a99f4172594e5891972055/0127325727v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0d/93/0d9352da2f882b748309aab18f143489/0127031928v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b5/54/b554718234704db08e420f434a736e0d/0130096280v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9d/c6/9dc65fd44e7e479e370409a026ff8aa4/reinraum-fuer-pharma-und-medizintechnik-anforderungen-erfuellen-800x450v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fb/69/fb690a68ac9e813f7d1300075a75007e/high-tech-produkte-fertigen-modulare-betriebsmittel-als-vorteil-800x450v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/c2/2ec20521d62b2ad02724fedce6fef527/aluprofil-konstruktion-software-fuer-maximale-zeitersparnis-800x450v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/132600/132616/65.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/40200/40294/65.jpg)

:quality(80)/p7i.vogel.de/wcms/af/ef/afefc63f04ae68cee61a0652a8e20827/0128440733v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e0/55/e055c325f2c0fc6e28870d549261fbf3/0123881843v3.jpeg)